文 | 梁雨山

火星财经APP(微信:hxcj24h)一线报道,4月20日,链上数据显示,攻击者目前共向DeFi借贷协议Lendf.Me归还38万枚HUSD、320枚HBTC和12.6万枚PAX。

日前,8时45分左右,贷款协议Lendf.Me在区块高度9899681处遭受攻击。慢雾科技反洗钱(AML)系统数据显示,根据攻击者部署的攻击合约(0x538359785a……759D91D)来看,Lendf.Me累计损失约2500万美元,具体被盗币种及数额为:

WETH:55159.02134;

WBTC:9.01152;

CHAI:77930.93433;

HBTC:320.27714;

HUSD:432162.90569;

BUSD:480787.88767;

PAX:587014.60367;

TUSD:459794.38763;

USDC:698916.40348;

USDT:7180525.081569999;

USDx:510868.16067;

imBTC:291.3471。(注:imBTC为imToken旗下DeFi产品,是1:1锚定BTC的以太坊Token)

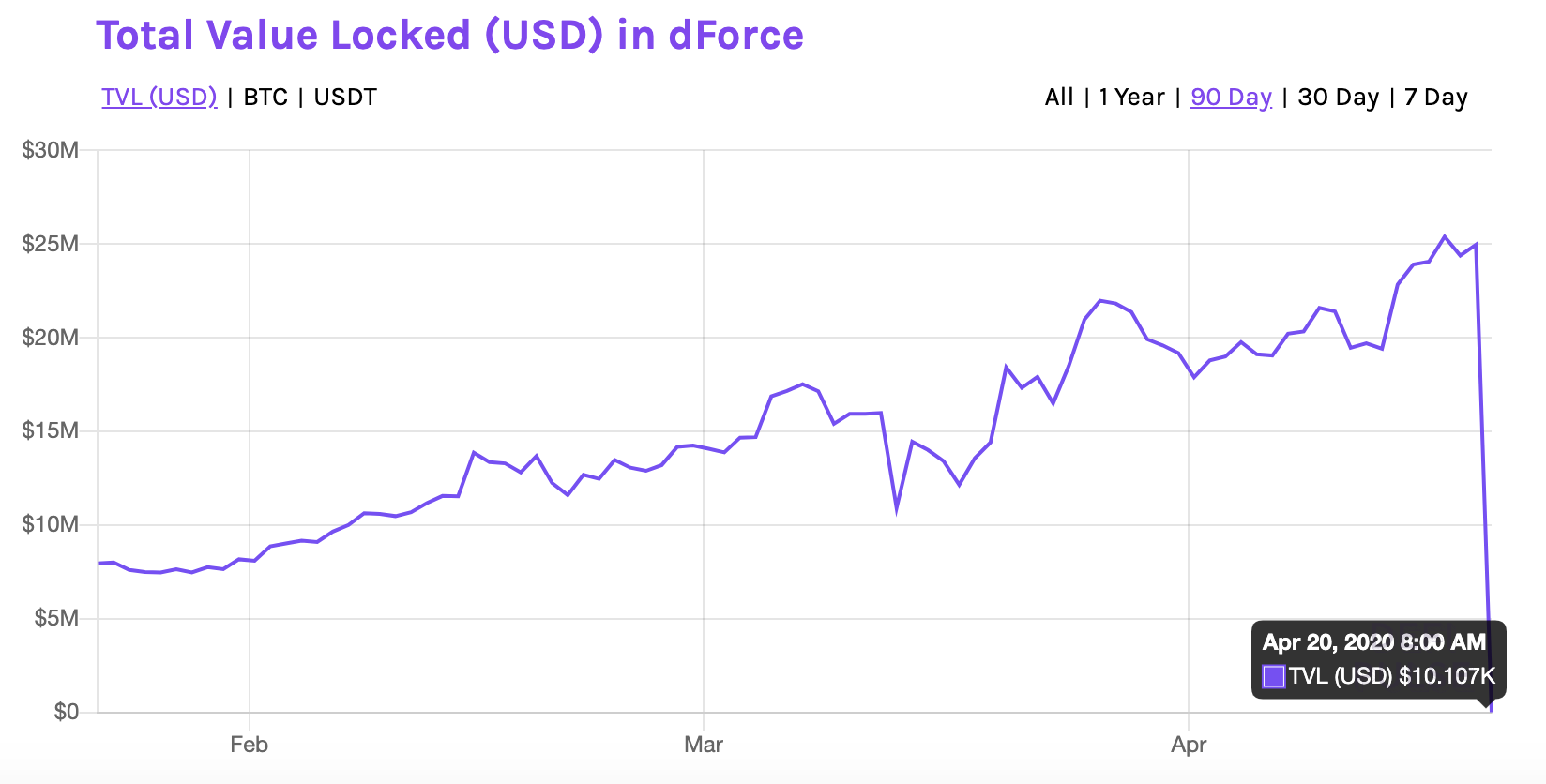

Lendf.Me为dForce生态系统中的借贷平台,其资金被盗后,dForce锁仓资产美元价值急剧下降。DeFi Pulse数据显示,过去24小时内,dForce锁仓资产美元价值下跌*至1万美元,而此前的锁仓总价值曾超2490万美元。

针对攻击者攻击Lendf.Me一事,慢雾安全团队分析发现,攻击者此次攻击Lendf.Me的手法与18日攻击Uniswap方式类似。由于DeFi合约缺少重入攻击保护,攻击者利用“supp()”函数重入合约,以此进行重入攻击。

“攻击者对Lendf.Me进行了两次「supp()」函数的调用,但是这两次调用都是独立的,并不是在前一笔「supp()」函数中再次调用「supp()」函数。紧接着,在第二次「supp()」函数的调用过程中,攻击者在他自己的合约中对Lendf.Me的「withdraw()」函数发起调用,最终提现。”

Lendf.Me遭遇攻击后,dForce创始人杨民道发文表示,攻击者利用imBTC的ERC 777合约漏洞来实现重入攻击,Lendf.Me损失大约2500万美元。目前,团队正在与正与交易所、执法机构合作,阻止被盗资金转移。需要注意的是,dForce正在与合作伙伴制定一项解决方案,以对该系统进行资本重组。

文章标题:Lendf.Me被盗最新进展:攻击者归还38万枚HUSD、320枚HBTC和12.6万枚PAX

文章链接:https://www.btchangqing.cn/8399.html

更新时间:2020年04月20日

本站大部分内容均收集于网络,若内容若侵犯到您的权益,请联系我们,我们将第一时间处理。