总结

-

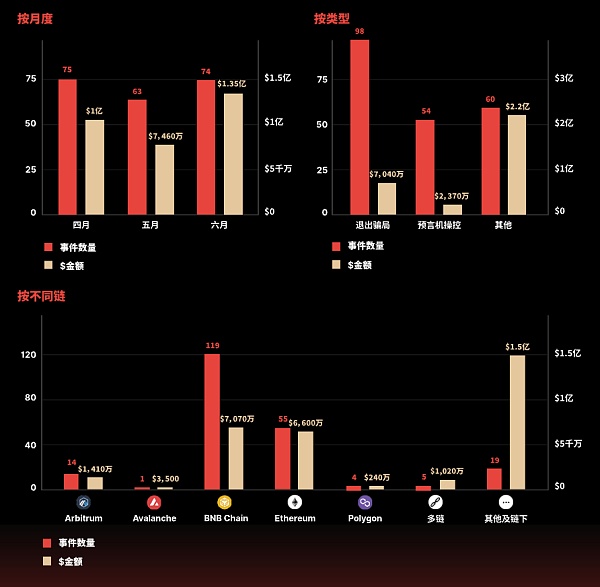

黑客等恶意行为者在2023年第二季度从Web3.0行业中榨取了3.1亿美元的价值。

-

该数字与第一季度的3.2亿美元损失接近,比2022年第二季度的7.45亿美元损失下降了58%。

-

CertiK总共发现了212起安全事件,这也就意味着第二季度每起事件的平均损失为148万美元。这一数字比第一季度每起事件的平均损失156万美元略有下降。

-

98起退出骗局从投资者那里偷走了7,035万美元,比第一季度退出骗局造成的3,100万美元的损失增加了一倍多。

-

54起闪电贷攻击及预言机操纵事件使攻击者赚取了2,375万美元。这比第一季度的52起预言机操纵总损失2.22亿美元大幅下降了。当然,上个季度由于Euler Finance损失数额巨大,仅这一漏洞就占据了上一季度总金额的85%。

-

此外,行业内正在发生一些“链下”大事件:美国证券交易委员会对虚拟货币两个**交易所提出指控;而世界上知名的资产管理公司提交了一份比特币ETF的申请。

-

同时,CertiK安全研究人员还发现了主要区块链协议和应用中的一些重大漏洞,包括Sui验证器节点和ZenGo的MPC钱包中的安全风险。

部分数据展示

简介

2023年第二季度Web3.0领域记录的总损失为313,566,528美元,与上一季度几乎相同,与去年同期相比下降了58%。每起事故的平均损失也出现了轻微下滑。

纵观第二季度,预言机操纵事件数量明显下降,而退出骗局的总损失却有所上升,表明恶意行为者采用的战术已发生了变化。

随着行业的发展,像针对MEV机器人的攻击和在Sui区块链上发现“仓鼠轮”安全威胁这样的案例,印证了持续深度钻研安全、先发制人和持续保持警惕的重要性。每克服一个挑战,我们就离更安全的Web3.0空间更近一步。

查看报告获取更多细节内容及数据。

MEV机器人被恶意利用

4月初,MEV机器人在以太坊的16964664区块被黑客利用。一名恶意验证者替换了数笔MEV交易,导致约2538万美元损失。这一事件是迄今为止针对MEV机器人的**攻击。

该事件是在以太坊区块16964664中发生的,有8个MEV交易被恶意验证者利用。这个验证者成立于2023年3月15日,由外部地址(EOA)0x687A9建立,并一直设法渗透到防止抢先交易的Flashbot中。

然而,MEV-boost-relay中的一个漏洞使恶意验证器可以重新进行捆绑交易,拦截MEV机器人部分夹层策略,特别是反向交易。由于上述漏洞,验证者看到了详细的交易信息。有了这些详细的交易信息,恶意验证者可以建立他们自己的区块,并在最初的MEV机器人交易之前插入他们的前置交易。

总的来说,这个恶意验证器成功地从5个MEV机器人中窃取了大约2500万美元,这也是目前为止CertiK发现的MEV机器人损失金额知名的事件之一。在过去的12个月里,只有6个MEV机器人的漏洞被发现,而仅本次事件就占了总损失2750万美元的92%。

恶意验证者利用MEV-boost-relay漏洞,通过提交一个无效但正确签名的区块开始攻击。在看到区块内的交易后,验证者可以重新捆绑它们,以从MEV机器人那里索取资产。该漏洞已于后续被修补。

更多关于MEV机器人及三明治攻击的内容,请查看报告获取。

Atomic Wallet被黑

今年6月初,5000多名Atomic Wallet用户遭遇了本季度知名的安全事件,损失超1亿美元。起初,Atomic Wallet表示不到1%的月活用户成为此次事件的受害者,后来改成不到0.1%。如此规模的攻击和巨大损失凸显了钱包应用中安全漏洞的严重性。

攻击者以用户私钥为目标,获得对他们资产的完全控制。在获取密钥后,他们能够将资产转移到自己的钱包地址,清空受害者的账户。

散户报告的损失金额大小不一,其中很高达到795万美元。五名金额知名的散户受害者的累计损失高达1700万美元。

为了挽回损失,Atomic Wallet公开向攻击者提出了一个提议,他们承诺放弃10%的被盗资金,以换取90%被盗的代币。然而,根据Lazarus Group的历史记录,加上被盗资金已开始被清洗,追回资金的希望非常渺茫。

更多关于Atomic Wallet以及“幕后黑手”的分析,请查看报告获取。

Sui“仓鼠轮”新型漏洞

此前,CertiK团队于Sui区块链发现了一系列拒绝服务漏洞。在这些漏洞中,一种新型且具有严重影响力的漏洞格外引人注目。该漏洞可导致Sui网络节点无法处理新的交易,效果等同于整个网络完全关闭。CertiK因发现该重大安全漏洞,获得了Sui 50万美元漏洞赏金。美国业内权威媒体CoinDesk对该事件进行了报道,随后各大媒体也紧随其报道发布了相关新闻。

该安全漏洞被形象地称为“仓鼠轮”:其独特的攻击方式与目前已知的攻击不同,攻击者只需提交一个大约100字节的载荷,就能触发 Sui 验证节点中的一个无限循环,使其不能响应新的交易。

此外,攻击带来的损害在网络重启后仍能持续,并且能在 Sui 网络中自动传播,让所有节点如仓鼠在轮上无休止地奔跑一样无法处理新的交易。因此我们将这种独特的攻击类型称为“仓鼠轮”攻击。

发现该漏洞后,CertiK通过Sui的漏洞赏金计划向Sui进行了报告。Sui也第一时间进行了有效回应,确认了该漏洞的严重性,并在主网启动前积极采取了相应措施对问题进行了修复。除了修复此特定的漏洞外,Sui还实施了预防性的缓解措施,以减少该漏洞可能造成的潜在损害。

为了感谢CertiK团队负责地披露,Sui向CertiK团队颁发了50万美元奖金。

详情请点击《》

基于MPC钱包的服务器级别漏洞

多方计算(MPC)是一种加密方法,允许多个参与者对其输入的函数进行计算,同时保护这些输入的隐私。其目标是确保这些输入不与任何第三方共享。该技术有多种应用,包括保护隐私的数据挖掘、安全拍卖、金融服务、安全的多方机器学习,以及安全的密码和机密共享。

CertiK的Skyfall团队在对目前流行的多方计算(MPC)钱包ZenGo进行预防性安全分析的过程中,发现该钱包的安全架构存在一个严重漏洞,它被称为“设备分叉攻击”。攻击者可以利用它绕过ZenGo现有的安全防护措施,从而有机会控制用户的资金。该攻击的关键是利用API中的漏洞来创建一个新的设备密钥,从而欺骗ZenGo服务器将它视为真实用户的设备。

依据负责披露原则,Skyfall团队迅速向ZenGo报告了此漏洞。在认识到问题的严重性后,ZenGo的安全团队迅速采取行动进行修复。为了防止攻击的可能性,该漏洞已在服务器的API层面上得到修复,因此无需对客户端代码进行更新。

在漏洞修复完成后,ZenGo公开承认了这些发现,并感谢CertiK在加强其基于MPC钱包的安全性和可信度方面发挥的重要作用。

“多方计算具有广阔的前景,在Web3.0领域有许多重要的应用。虽然MPC技术减少了单点故障带来的风险,但MPC解决方案的实施会给加密货币钱包设计带来新的复杂情况。这种复杂性会导致新的安全风险,说明全面的审计和监控方法是必不可少的。” —— 李康教授,CertiK首席安全官

文章链接:https://www.btchangqing.cn/570730.html

更新时间:2023年07月06日

本站大部分内容均收集于网络,若内容若侵犯到您的权益,请联系我们,我们将第一时间处理。