作者|靛蓝

14个项目发生重大安全事故,涉及金额超过3亿美元。

这是去年5月黑客交出的成绩单。不需要仔细观察,我们还可以发现币安智能链BSC已经成为黑客攻击的主要目标——12个项目遭到攻击,造成约2.5亿美元的损失。

自从WiFi普及以来,a6021的巨大财富效应不仅吸引了投资者,也吸引了黑客。在以太坊燃气成本长期居高不下、拥堵问题得不到解决的情况下,BSC等高性能、低手续费的公链企业强势崛起,吸引了大量资金流入和黑客的目光。

然而,为什么黑客会瞄准BSC生态项目,为什么这些攻击会如此密集地发生,这背后的真相是什么?

在回答这些问题之前,我们不妨回顾一下黑客事件、项目方的反应以及目前的进展。

“12个项目被黑客入侵,损失2.5亿美元”

1.AMM,斯巴达协议

Spartan协议是BSC的一种生态资产流动性协议,旨在解决现有AMM协议和综合资产的各种问题。其流动性池是该协议的核心,系统中的所有相关应用都离不开流动性池的支持。

2002年5月2日,攻击者利用一笔6100万美元的BNB闪存贷款攻击斯巴达交易所。由于流动性份额计算不当,攻击者从池中转移了约3000万美元。

事件进展:发行了新的斯巴达代币,还没有发行的2000万代币被用来补偿因攻击而遭受损失的基金池LP。

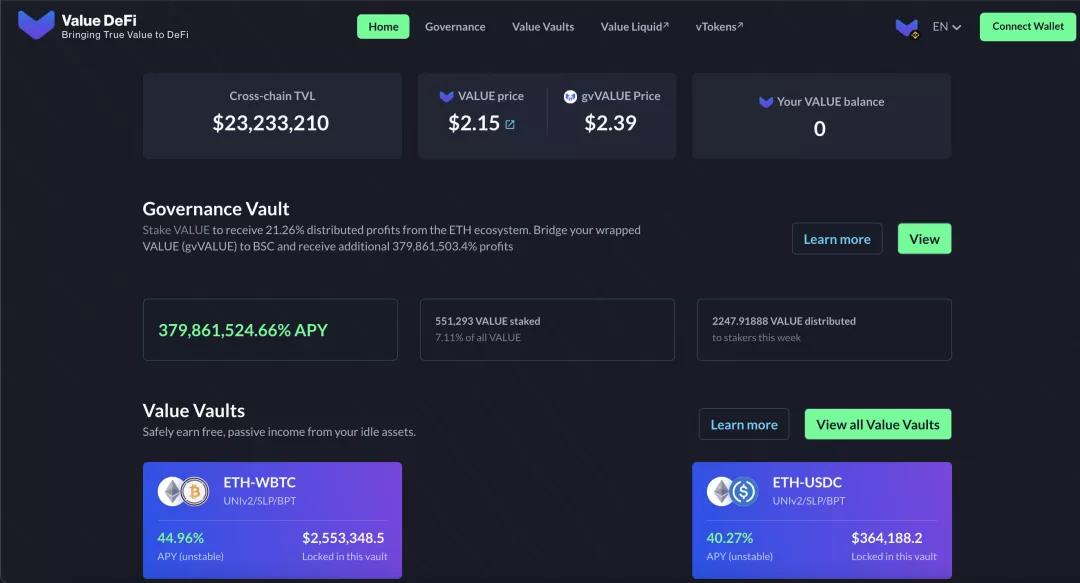

2.收入聚合器价值定义

value DeFi的原名是yfvalue,这是以太坊的原始声学协议。后来,它被扩展到BSC,这也是收入聚合协议。Vswap是基于以太坊和BSC的自动**做市商。它允许任何人创建一个具有灵活比率对的交易池,提供流动性并赚取交易费用。它也是价值定义的旗舰产品之一。

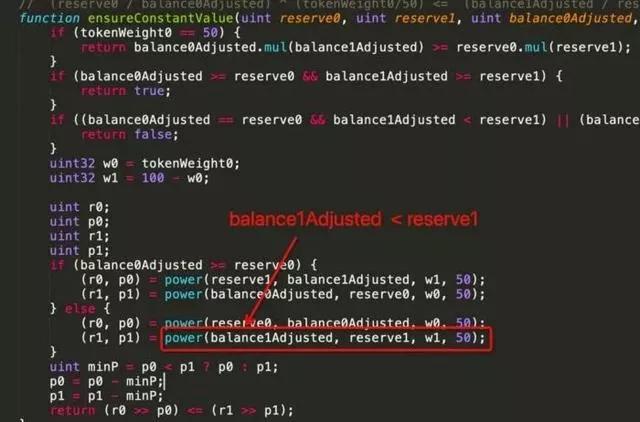

值得注意的是,vswap fork是Uniswap的代码,Uniswap是一种去中心化交换。其中,Uniswap只支持按50:50的价值比增加流动性,而value DeFi模仿Bancor,允许用户按不同的价值比投资资金池,因此在组合过程中存在漏洞。

值得注意的是,vswap fork是Uniswap的代码,Uniswap是一种去中心化交换。其中,Uniswap只支持按50:50的价值比增加流动性,而value DeFi模仿Bancor,允许用户按不同的价值比投资资金池,因此在组合过程中存在漏洞。

在5月5日和5月7日的两次攻击之前,value DeFi已经被攻击了六次,这个漏洞造成了大约1500万美元的损失。ValueDefi的10亿美元锁定资金也骤降至2000万美元,下降了80%。

在5月5日和5月7日的两次攻击之前,value DeFi已经被攻击了六次,这个漏洞造成了大约1500万美元的损失。ValueDefi的10亿美元锁定资金也骤降至2000万美元,下降了80%。

事件进展:官方储备基金中的所有VBSwap和value DeFi deployer中的205658个BUSD将用于补偿池中的所有用户,基金池中剩余的4540个VBSwap将用于补偿所有受影响的用户。

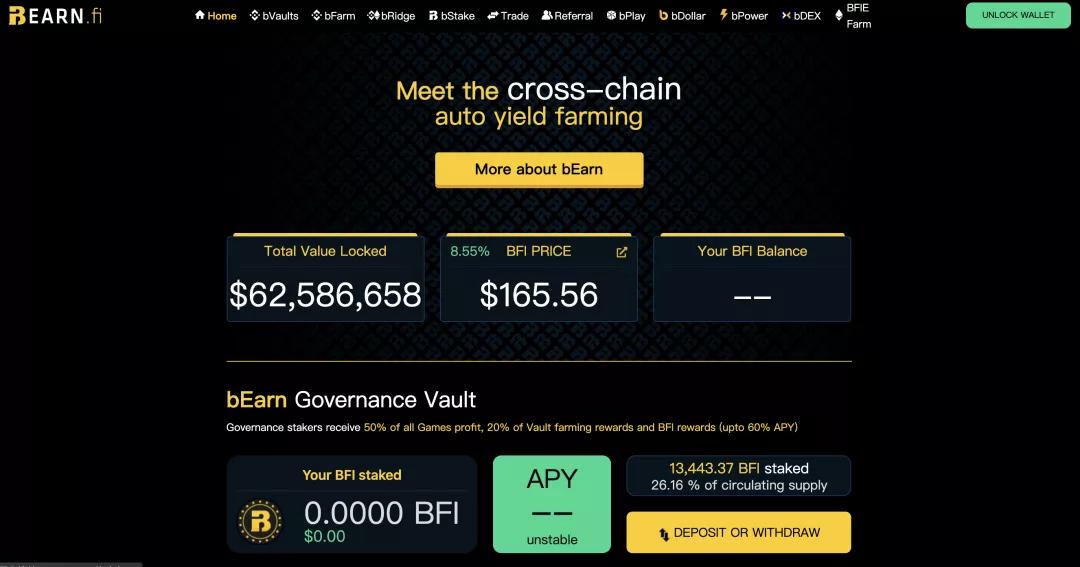

3.跨链收入聚合协议bearnfi

5月16日,基于BSC的跨链收入聚合协议bearnfi bvaults的busd-Alpaca策略池遭到闪电贷款攻击,池中近1086万总线被盗。

事件源于协议内提款逻辑错误,读取相同的输入金额不一致,但bvaults bank与其关联策略bvaults strategy之间的资产面额不同。bvaults bank的取款逻辑假设取款金额由busd定价,bvaults strategy的取款逻辑假设取款金额由ibbusd定价,但ibbusd是一个有利息的代币,与busd存在价差。

事件源于协议内提款逻辑错误,读取相同的输入金额不一致,但bvaults bank与其关联策略bvaults strategy之间的资产面额不同。bvaults bank的取款逻辑假设取款金额由busd定价,bvaults strategy的取款逻辑假设取款金额由ibbusd定价,但ibbusd是一个有利息的代币,与busd存在价差。

事件进展:bean fi将分为两个阶段,以补偿前一次攻击造成的近1100万辆巴士损失。目前,第一阶段正在进行中:bean-fi的接口已经更新。用户可以访问bean fi,连接他们的钱包,然后单击取款按钮以获得补偿。第二阶段将在未来,团队需要时间为用户损失的另一部分资金建立补偿制度。该小组将根据承诺赔偿脆弱性受害者损失总额的105%,但该小组表示,目前没有足够的经济能力立即赔偿。建议使用Dao剩余资金和团队未来的工资和流动资金来补偿用户的损失。

4.维纳斯协议

Venus是BSC知名的贷款项目,很高存款超过150亿美元,几乎与同期AAVE持平。

Venus受到批评,包括在上市初期随意添加can代币作为抵押品,导致3000 BTC被借走,xvs代币价格暴跌;未经警告擅自收取取款服务费,导致BSC上大量机*池丢失;项目进展缓慢,社区投资者的要求得不到尊重。

Venus受到批评,包括在上市初期随意添加can代币作为抵押品,导致3000 BTC被借走,xvs代币价格暴跌;未经警告擅自收取取款服务费,导致BSC上大量机*池丢失;项目进展缓慢,社区投资者的要求得不到尊重。

如果说之前的“can事件”是由于团队经验不足造成的,那么5月19日的“按揭xvs恶意放贷”事件说明团队犯错后没有悔过,更有可能是内部员工故意的。

据官方报道,此次巨额清算的主要原因是其刷卡OTC系统被滥用,并向xvs买家和BTC卖家下了数笔大额OTC订单。由于清算,0xef044年初账户净亏损达到6600万元。今年1月以来,该账户累计拥有130万辆XV,但在这起事件中损失了全部资金。5月19日,xvs在现货市场买入约1.77亿美元,卖家获利约5500万美元。之后,清算人利用闪贷低价购买抵押物并继续进行套利,导致大量协议的链上清算。维纳斯平台还产生了超过1亿美元的坏账,数百名用户遭受损失和清算。

事件进展:Venus grants计划向OTC市场购买约120万辆XV,并通过交易对手与BTC和ETH进行交易。这些XV将在不少于三个月内逐步清算,以尽量减少对XV持有人的影响。此外,刷卡将彻底隔离金星的资源和团队,关闭原有的OTC业务,重组金星原有的团队和管理层。

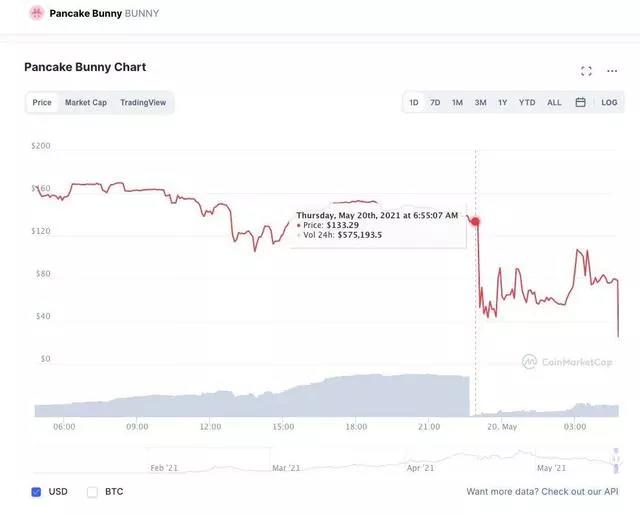

5.Pancakebunnypancakebunny是BSC上知名的机*库,也是DeFi领域知名的机*库。锁量很高时超过75亿美元。它知名的贡献就是帮助pancakeswap锁定蛋糕代币的流动性,推动蛋糕的市值越来越高。

由于pancakebunny使用pancakeswap计算资产价格,5月20日,攻击者利用闪贷操纵了pancakeswap中bnb bUSDT和bnb bunny池的资产价格,导致pancakebunny协议中损失了114631个bnb和697245个bunny。兔子牌也被黑客大量铸造和出售,价格一度从240美元跌至2美元。

由于pancakebunny使用pancakeswap计算资产价格,5月20日,攻击者利用闪贷操纵了pancakeswap中bnb bUSDT和bnb bunny池的资产价格,导致pancakebunny协议中损失了114631个bnb和697245个bunny。兔子牌也被黑客大量铸造和出售,价格一度从240美元跌至2美元。

事件进展:pancake Bunny将发行一个新的代币pbunny并创建一个补偿池,以补偿Bunny的原主人因代币价格大幅下跌而造成的损失。

事件进展:pancake Bunny将发行一个新的代币pbunny并创建一个补偿池,以补偿Bunny的原主人因代币价格大幅下跌而造成的损失。

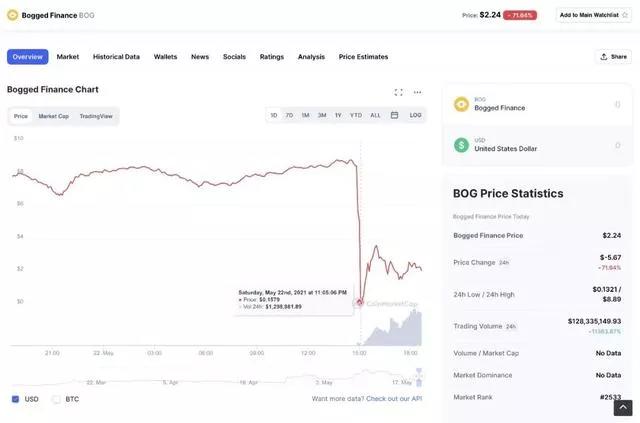

6、 陷入困境的金融

Bogged finance是一种基于BSC的WiFi协议,旨在提供去中心化的预言机和代码链执行。5月22日,bog代币的合约质押功能遭到闪贷攻击。黑客在完成合同验证前,利用煎饼对交换码提取质押收益,结果铸造了1500多万枚bog代币,其中大部分应分配给bog的出质人。

初始bog代币合同收取交易价值的5%作为所有交易的手续费,其中4%按比例分配给流动性提供者,1%销毁。然而,在这次攻击中,合同只收取交易金额的1%作为已执行交易的交易费用,并向包括攻击者在内的流动性提供者额外分配4%作为奖励。攻击者通过闪贷增加质押金额,并不断自行转账,使质押奖励膨胀。

初始bog代币合同收取交易价值的5%作为所有交易的手续费,其中4%按比例分配给流动性提供者,1%销毁。然而,在这次攻击中,合同只收取交易金额的1%作为已执行交易的交易费用,并向包括攻击者在内的流动性提供者额外分配4%作为奖励。攻击者通过闪贷增加质押金额,并不断自行转账,使质押奖励膨胀。

受袭击影响,bog价格暴跌,几乎为零,从8.50美元跌至0.15美元,跌幅达98%,损失约300万美元。

事件进展:官方发布代币重启计划。现在快照和空投已经完成。预质押和索赔将于5月31日21:00 UTC开始,bog交易将于6月1日21:00 UTC重新开放。bog合同地址以0xd7开头的旧bog代币将不再有价值,并将移至新bog代币合同(以0xb0开头)。

事件进展:官方发布代币重启计划。现在快照和空投已经完成。预质押和索赔将于5月31日21:00 UTC开始,bog交易将于6月1日21:00 UTC重新开放。bog合同地址以0xd7开头的旧bog代币将不再有价值,并将移至新bog代币合同(以0xb0开头)。

7.指数基金DeFi 100

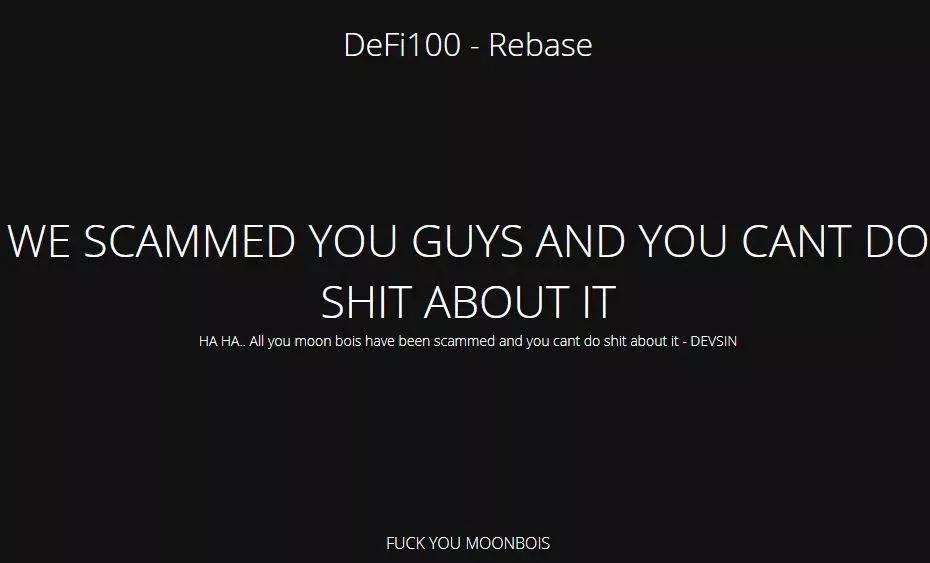

5月23日,DeFi指数基金DeFi 100的官方网站显示:“我们欺骗了你,但你什么也没做”,随后官方证实,DeFi 100因黑客攻击损失超过3200万美元。

官员还表示,这种傲慢的言论是黑客所为,但我们无法分析这一切到底是真的被盗还是被盗的阴暗面。

官员还表示,这种傲慢的言论是黑客所为,但我们无法分析这一切到底是真的被盗还是被盗的阴暗面。

处理办法:正式计划重启工程。

8.收入汇总,固定利率协议

5月24日,基于BSC的固定利率收入聚合协议AutoSharek finance遭到闪贷攻击,损失约80万美元。

攻击源于在LP值错误和手续费获取错误的情况下,shark Minter contract在计算攻击者的贡献时最终计算了一个非常大的值,导致shark Minter contract中为攻击者铸造了大量shark代币,导致其货币价格迅速从1.2美元跌至0.01美元,几乎为零。

攻击源于在LP值错误和手续费获取错误的情况下,shark Minter contract在计算攻击者的贡献时最终计算了一个非常大的值,导致shark Minter contract中为攻击者铸造了大量shark代币,导致其货币价格迅速从1.2美元跌至0.01美元,几乎为零。

可以说,汽车鲨鱼不仅分叉了煎饼兔的代码,而且被攻击的方式与煎饼兔一样。

事件的进展:官方称他们将发行一种新的token jaws来补偿受损用户。

事件的进展:官方称他们将发行一种新的token jaws来补偿受损用户。

9.梅林金融

在auto shark遭到攻击后不到48小时,5月26日,BSC生态自动收入聚合器Merlin finance遭到黑客攻击。攻击者通过调用函数getreward()提高了LP代币的值,并从burny获得了额外的4500万美元奖金。

事件进展:团队将向用户空投补偿代币cmerl,代币持有者将能够从补偿池中获得BNB奖励。同时,额外的开发团队资金将用于执行销毁和回购活动,以恢复代币价格。

事件进展:团队将向用户空投补偿代币cmerl,代币持有者将能够从补偿池中获得BNB奖励。同时,额外的开发团队资金将用于执行销毁和回购活动,以恢复代币价格。

10.AMM协议交换

5月28日,链中第一个基于BSC的自治协议bergerswap遭到lightning loan的攻击。攻击者使用重入攻击调用 Update()函数,导致432874个buger代币被盗。

在 的同一天,另一个AMM协议julswap也受到了类似的攻击,货币下跌了90%。

的同一天,另一个AMM协议julswap也受到了类似的攻击,货币下跌了90%。

值得注意的是,burgerswap和julswap的代码是fork Uniswap,但似乎它们并不完全理解Uniswap背后的逻辑。

值得注意的是,burgerswap和julswap的代码是fork Uniswap,但似乎它们并不完全理解Uniswap背后的逻辑。

事件进展:计划发行cburger,以补偿在以前的flash loan攻击中受到损失的用户。Burgerswap将根据攻击前持有的buger LP数量空投cburger,并创建700万美元的buger/cburger补偿池,用户可以在该补偿池中质押获得的cburger获得补偿。薪酬将在90天内线性发放,并将使用最初分配给团队的汉堡和汉堡交换产生的收入支付。

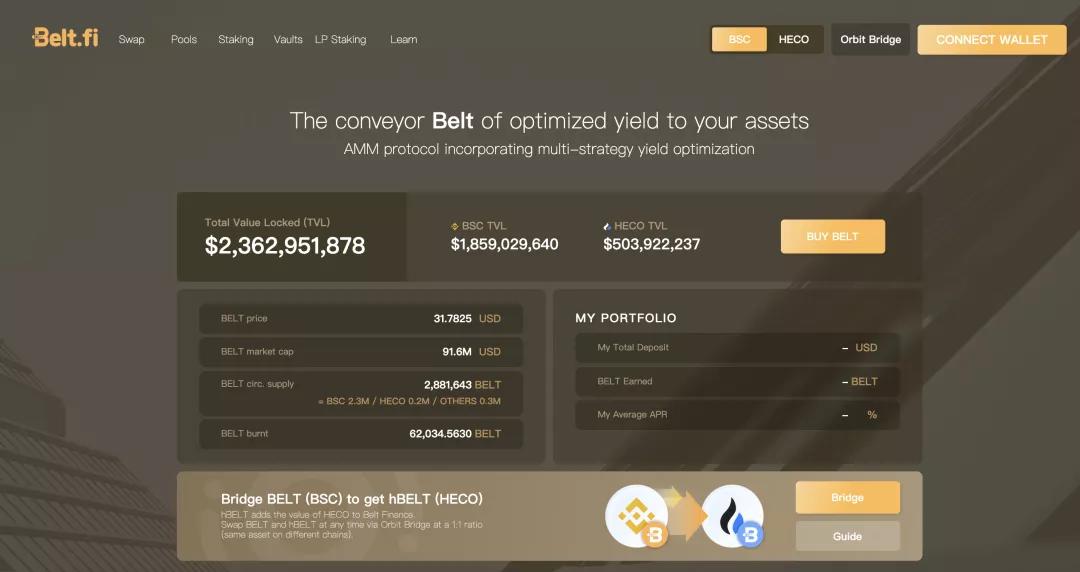

11.AMM协议,链上多策略收益优化

皮带金融是曲线金融的分叉版本,以太坊的稳定币兑换协议。5月30日,攻击者通过反复买卖busd,利用beltbushd策略平衡计算的漏洞,操纵beltbushd价格牟利。

根据事故报告,黑客在这次攻击**获利623万美元。贝尔金融的busd金库用户遭受了21.36%的资本损失,4belt池用户遭受了5.51%的资本损失,而其他池或金库没有受到影响。

根据事故报告,黑客在这次攻击**获利623万美元。贝尔金融的busd金库用户遭受了21.36%的资本损失,4belt池用户遭受了5.51%的资本损失,而其他池或金库没有受到影响。

事发经过:袭击发生后,官员们表示,他们将在未来48小时内恢复取款和存款,并发布赔偿计划。到目前为止,还没有公布具体的赔偿措施。

“黑客事件背后的真相”

Defi玩家都知道,在2020年下半年,以太坊链上的项目也经历了大规模的闪电贷款攻击,利用预言机操纵价格、再入攻击等,造成了众多的资金损失。

以币安的大山为后盾,作为以太坊的“两层网络”,BSC上的新项目蓬勃发展,资金量猛增,但一些项目并不“敬畏”,成为黑客面前“人傻钱多”的优质目标

很多项目只是简单地叉以太坊生态协议代码,肆意地将不同的协议组合在一起,在别人的代码上微创新,或者长时间没有做项目的“初衷”。

要知道,随着协议可组合性的日益丰富,如果不完全理解原始协议背后的逻辑,进行随机组合或创新,就会出现过程中的排斥,这将导致潜在的漏洞和风险,给黑客提供机会。

区块链安全公司Peckshield在接受深圳链金融采访时表示,就BSC安全事件的攻击共性而言,攻击者往往通过不断的测试,找出已知漏洞中缺失的内容。

例如,pancakebunny被攻击后,fork代码的AutoSharek和Merlin先后被同一个源代码攻击。

从攻击方式来看,攻击者不需要太多的技术和资源。只要他能在fork pancake Bunny的DeFi协议上反复测试同一个源漏洞,他就能获得可观的利润。

在传统条件下,黑客攻击金融系统主要是凭借其在计算机技术上的优势。然而,在现有的DeFi生态中,由于链与应用之间的互操作性较差,跨链与应用之间的套利率可能较大。在这个时候,即使一个人的计算机技能较低,只要他有足够的金融知识和足够的市场意识,他也可以成为黑客攻击DeFi系统。

此外,与以太坊的高燃气成本相比,黑客攻击BSC链的成本最多可能只有几百元。

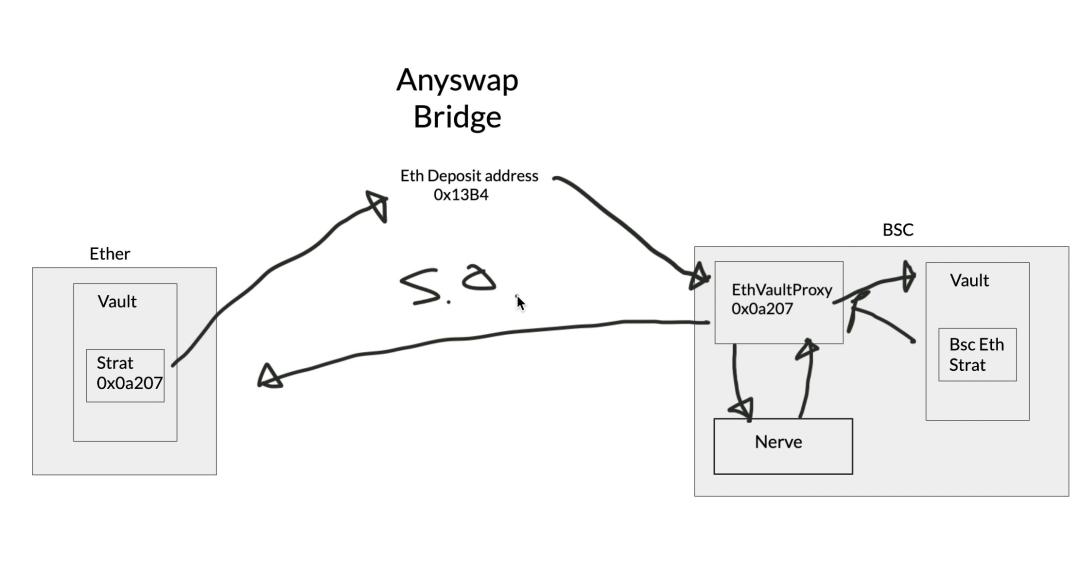

值得注意的是,在近期的闪电贷款攻击中,攻击者在获利后,通过跨链神经桥协议(anyswap)将收购的资产迅速转移至以太坊,并将资产重新投资于DeFi的流动性挖矿,或通过tornado.cash等隐私协议将资产转移至公司。反洗钱领域的技术创新也形成了一种新的洗钱方式,对反洗钱工作提出了新的挑战。

然而,就像闪电贷款一样,跨链大桥本身也是一种创新。它不是恶意工具。它打破了各类加密资产流通中存在的壁垒,从流量和公链互动上帮助资产向纵深发展。

也给开发者带来了一个考验。只有不断提高自身协议的安全系数,积累代码安全方面的经验,才能从容防范和应对黑客攻击。

也给开发者带来了一个考验。只有不断提高自身协议的安全系数,积累代码安全方面的经验,才能从容防范和应对黑客攻击。

“黑客攻击警告”

频繁的黑客攻击为DeFi开发团队点亮了一盏警灯。毕竟,没有一个玩家愿意把钱投到有漏洞的项目上,区块链世界也用脚投票。

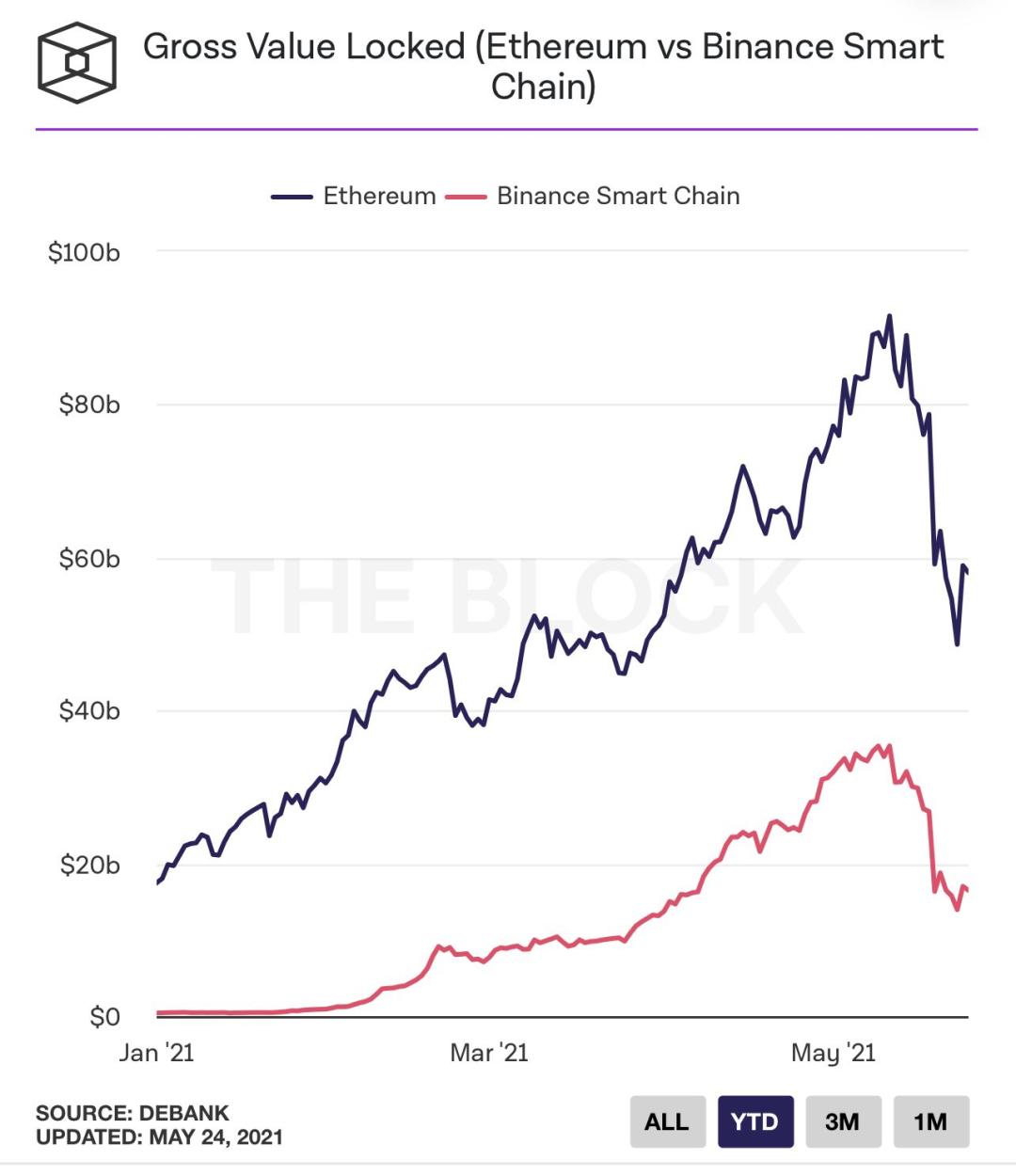

事实上,该区块数据还显示,由于黑客攻击,BSC部分锁定资金已回流至以太坊,总锁定金额已降至20亿美元。

对于DeFi项目的开发团队,我们需要提高安全意识。我们不能简单地**其他协议的代码。我们必须检查逻辑,消除可能的漏洞,或者寻求专业代码审计团队的帮助。

对于DeFi项目的开发团队,我们需要提高安全意识。我们不能简单地**其他协议的代码。我们必须检查逻辑,消除可能的漏洞,或者寻求专业代码审计团队的帮助。

Peckshield说,在新合约上线之前,除了全面的专业智能合约安全审计和对各种已知漏洞的调查,在与其他DeFi产品结合时,还应注意业务逻辑漏洞的调查,避免交叉合同和其他逻辑兼容性漏洞。

此外,更重要的是引入一定的风险控制和融合机制,引入第三安全公司的威胁感知情报和数据态势情报服务,实现对安全风险的第一时间响应,及时检查和拦截安全攻击。

一旦发生攻击,要与各行业数量挂钩,建立一套完善的资产跟踪机制,并对攻击后的漏洞进行排查和填补,完善防御体系。

所有的DeFi协议都有变量。即使⼀ 协议经过多次彻底审核,如果⼀ 更新协议。

这不仅是DeFi协议安全事件频发的原因,而且随着各种应用的落地,区块链数字资产带来的安全问题也在不断上升。资产加密犯罪种类繁多,如**货币、诈骗、洗钱等。各种原因引发的“黑天鹅”事件也层出不穷。

区块链既未知又可能。如何让区块链迸发出更大的能量,如何规避和抵御各种风险和问题将是一个永恒的话题,也需要从业者的共同努力。

文章标题:一个傻瓜有多少钱?BSC生态项目频遭攻击背后的真相

文章链接:https://www.btchangqing.cn/271277.html

更新时间:2021年06月02日

本站大部分内容均收集于网络,若内容若侵犯到您的权益,请联系我们,我们将第一时间处理。