自Phil Dai等人的开创性论文flash boys 2.0[1]于2019年4月发表以来,MeV(“**可提取价值”,原名“矿工可提取价值”)给以太坊和其他智能合约区块链蒙上了理论阴影。然后在2020年8月,paradigms的研究合作伙伴丹·罗宾逊(Dan Robinson)发表了一篇题为“以太坊是一片黑森林”[2]的博客文章,揭示了这个理论是如何在区块链上变成现实的。

尽管这被视为一个可怕的现实,但MeV活动的程度以前并不清楚。这导致了flashbots,一个致力于提高以太坊黑暗森林的透明度和民主化的团队。自2020年底以来,他们一直在稳步提高社区对MeV的认识,包括推出MeV gETH。

编者按:MeV gETH是一种特殊定制的以太坊节点客户端,由以太坊矿池运行。flashbots的机制是能够对抗以太坊网络上的套利机器人(如抢占式机器人),导致大量此类机器人被关闭,使MeV活动更加“民主”。矿工(矿坑)可以运行MeV gETH挖矿MeV区块并获得效益。

以下摘录自flashbots发布的公告[4]:

“MeV gETH是我们实现MeV民主化的初步努力。它是go以太坊客户端的升级,使密封竞价的区块空间拍卖机制能够在交易顺序偏好中进行通信。从根本上讲,MeV gETH为矿工和竞价交易者提供了更有效的沟通渠道。虽然MeV-gETH的概念证明在信任模中是不完整的,但我们认为这是对现状的重大改进。MeV-gETH的采用可以在很大程度上缓解抢先机器人(前跑机器人)和后跑机器人(后跑机器人)造成的大量区块链拥塞问题

编者按:

抢跑(front running):指在同一区块内,通过使某一特定交易排名领先于目标交易(被攻击交易)而获利,主要用于清算和套利交易;

跟踪(back running):指通过在同一区块中使特定交易排名落后于目标交易而获利。典的目标是预言机事务或大订单事务;

夹心攻击:以上两种攻击形式的结合,使得目标交易正好处于两个具体建设交易的中间,从而获利。夹心攻击大大拓宽了攻击范围。攻击者的第一个构造**易会造成更大的交易价格波动。在执行目标事务之后,攻击者将执行第二个构造事务并将其交换回攻击代币。

–来自以太坊爱好者

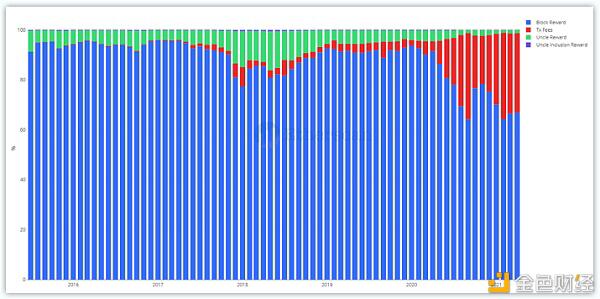

此后,随着2月份关于EIP-1559的辩论达到**,2月底围绕这一提议召开的社区电话会议[5]使以太坊矿工更加关注MeV。由于EIP-1559(通过销毁basefee)将从矿工收入中去除巨额交易费用,并且MeV gETH提供了一个简单的升级选项,这使得MeV对许多矿工非常有吸引力(注:MeV活动为矿工产生了“非常规”的收入流),这导致参与MeV活动的资金池激增最近几周。

上图:自2015年以来,交易费(红色部分)占以太坊矿工每月总收入的百分比变化。

如何进行MeV交易?

在我们开始讨论MeV的快速增长之前,有必要了解MeV事务是什么样子的。大多数MEV涉及操纵交易秩序。这可以通过以下方式实现:

GAS FEE竞价,即您(如套利机器人)使GAS FEE竞价略高于或低于目标交易,以确保您的交易在目标交易之前或之后打包并确认;或

“贿赂”矿工,这样他们就可以直接在你选择的区块安排交易。

在第一种情况下,如果您看到一个或多个失败的交易,其交易费用与之前另一个成功打包的交易的交易费用相同或略低,则可能发生第一种情况(具体地说,所谓的“抢先交易”)。这些失败的交易是MeV活动的“受害者”,或表明其他套利机器人在竞争中处于劣势(套利机器人也在相互竞争)。

上图:以太坊11737990区块一宗失败交易的天然气价格仅比其他两宗成功交易的天然气价格低0.000000001GWEI。(点击图片放大)

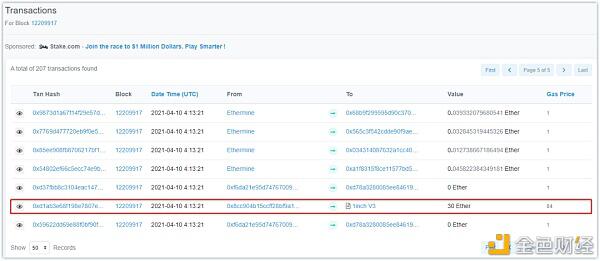

至于上述第二种情况,当一个挖矿区块包含一个或多个交易且天然气价格非常低(如0 Gwei或1 Gwei)时,第二种情况很可能发生。

上图:在以太坊12209917块中,有一个针对传输30以太的事务的三明治攻击。(点击图片放大)

尽管在很多情况下,上述交易的具体操作模式可能并不明确(如上述案例2中的具体“贿赂”金额),但对于flashbot交易而言,这些操作模式是透明的,可以通过汇总一组交易的相关地址的资产流入和流出来查看MeV交易。

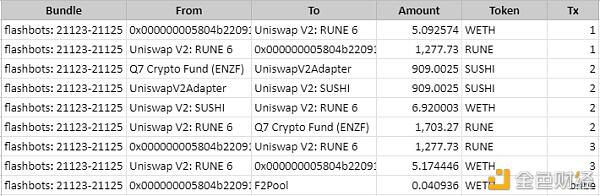

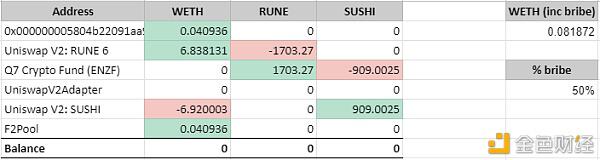

例如,列出以太坊区块12165347中前三个交易中转移的代币和ETH的确切数量

上图:地址为0x000的f2pool的“贿赂”。。241清楚地显示在事务3中。

…通过总结每个地址和代币的净流入和流出,我们可以看到套利机器人0x000。。241和f2pool平分0.04 ETH的套利利润。

MeV的吸引力与日俱增

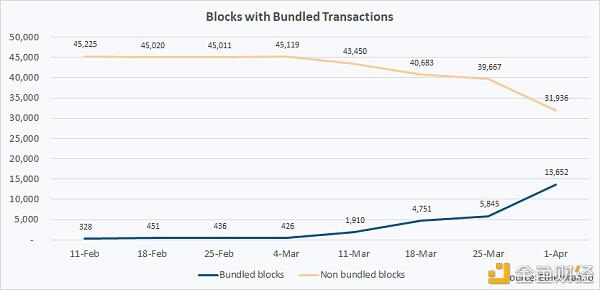

使用来自ETHerscan、flashbots和一个名为ETHermine池的地址[6]的数据,我们发现在过去一个月内,包含“捆绑交易”的数据块数量显著增加。

注:“捆绑事务”是指以非常规方式在块中排序的事务,通常作为抢占事务、跟踪事务或三明治攻击的一部分。

上图:过去一个月,包含“捆绑交易”的区块数量激增。资料来源:以太扫描.io

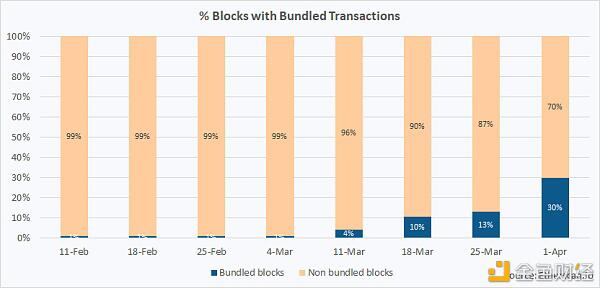

换句话说,包含“捆绑交易”的区块占4月第一周挖矿的区块总数的30%!

上图:在过去的一个月里,包含“捆绑交易”的区块占每周挖矿区块总数的百分比从1%上升到30%。资料来源:以太扫描.io

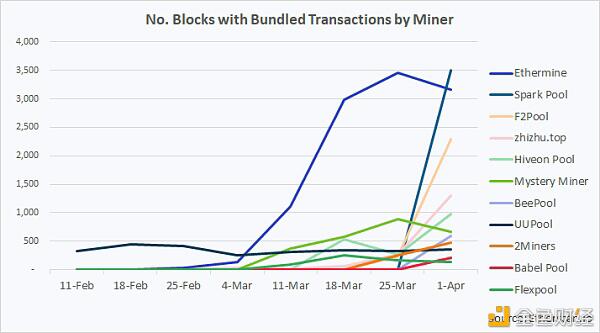

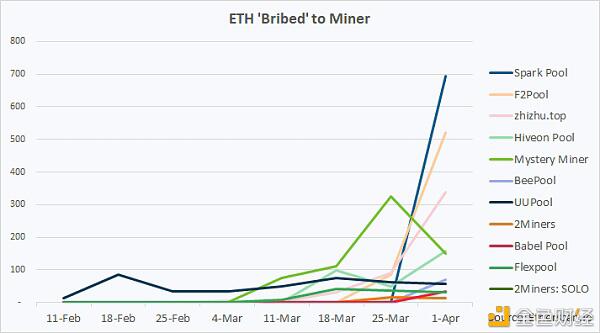

参与的矿场有哪些?数据显示**以太坊池也包括在内。今年3月之前,uupool是唯一一家积极参与“捆绑”的公司;最近几周,其他知名的以太坊池也加入了进来,使前者黯然失色。

上图:自2月份以来,每周以太坊矿挖矿的包含“捆绑交易”的区块数量一直在增加。资料来源:以太扫描.io

其中以太敏是目前唯一不使用MeV gETH的矿井。他们运行自己的MeV测试版(见下图)。

上图:3月18日,ETHermine的母公司bitf在推特上发布消息称,该矿已经推出了自己的MeV beta计划,以补偿因采用EIP-1559而即将减少的挖矿奖励。

矿工收入

从这些挖矿出来的区块中,我们可以看到“贿赂”矿工的ETH总额:截至发稿时,已向矿工支付3404 ETH(相当于740万美元)。尽管与以太坊2月至3月支付的79.7万ETH的总交易费用相比,这一费用仅占约0.4%。以太坊矿工可以提取的MeV值有更大的增长空间。

注:由于以太敏没有使用MeV gETH,他们的“贿赂”收益在链上不可见,因此不包括在该数据中。

上图:以太坊各大矿场的“贿赂”收入增长,其中星火池的“贿赂”收入在一周内由0变为1,并迅速增长。资料来源:以太扫描.io

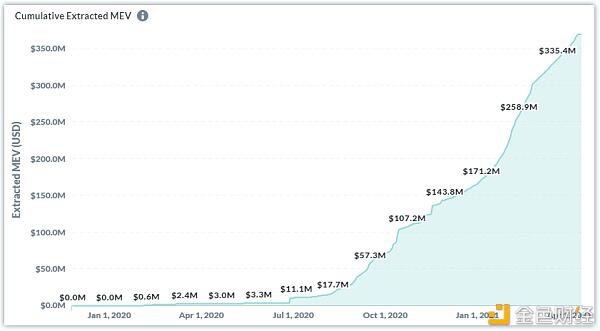

对flashbots的MeV检查显示,从当前以太坊网络中提取的累计MeV值(不仅是那些使用过flashbots MeV gETH的用户)已经超过3.6亿美元(注:MeV检查是flashbots创建的一个可视化MeV指示器,用于监视以太坊块)。

上图:自2020年1月1日起从以太坊网络提取的MeV累计价值增长趋势。资料来源:https://explore.flashbots.net

***的方法:三明治攻击

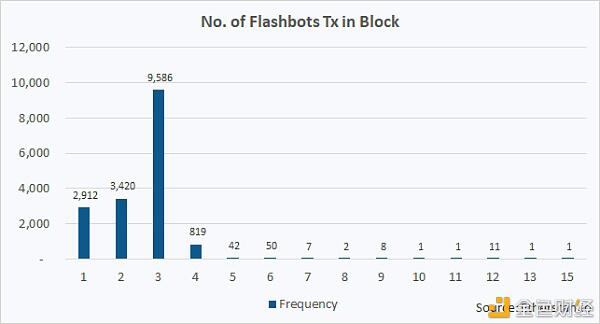

**,让我们看看单个以太坊块中包含的flashbot事务数。到目前为止,单个块中最常见的情况是它包含三个flashbot事务,这表明三明治攻击是***的MeV活动类。MeV活动的典方式是第一个交易和第三个交易是套利交易,夹在它们之间的第二个交易是目标攻击交易。

上图:单个块中flashbot事务数的频率,其中三个flashbot事务的频率很高。资料来源:以太扫描.io

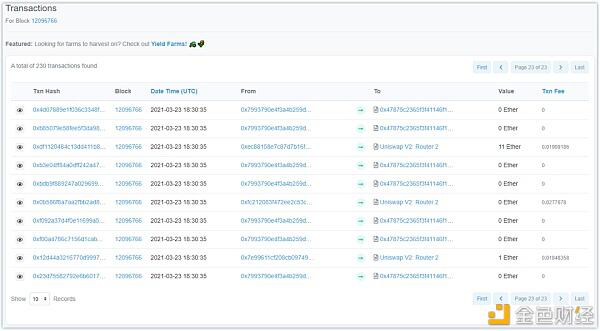

其中,很高纪录是单个数据块最多包含15兆电子伏的事务,这是在Uniswap上发起的5次三明治攻击。如下图所示:

截图来源:https://ETHerscan.io/txs?块=12096766amp;ps=10amp;p=23

有趣的是,“三明治攻击者”也可能被“三明治攻击”(见下文),这为黑暗森林中的智能捕食者提供了无尽的可能性。

图片来源:Twitter@fifikobabyashi

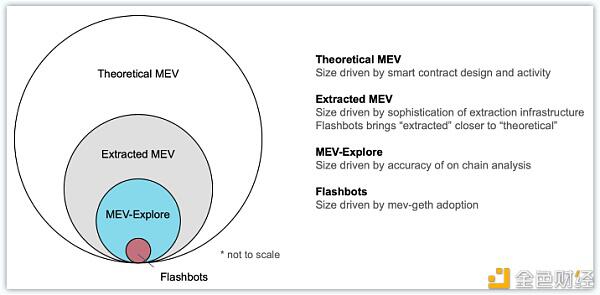

需要注意的是,上面显示的所有MeV数据可能只是MeV总值的一小部分,实际数字可能比目前发现的要大得多。

图片来源:flashbots

普通用户如何应对MeV?

对于普通用户来说,MeV不太可能是比目前高油价更严重的问题。高价值的AMM(自动做市商,如Uniswap)交易可能会吸引MeV捕食者的注意——在这种情况下,限制滑动点可能有助于防止或限制MeV攻击。使用像太极网[7]这样的隐私交易服务网络也可能有帮助,不过用户需要相信这些服务的运营商也不会进行抢先交易。

在ETHerscan中,我们希望通过在块浏览器上显示更多细节来提高MeV的透明度。马上就来!

感谢Alex obadia在撰写本文时给予的帮助。

文本中的超链接:

[1]: https://arxiv.org/abs/1904.05234

[2]: https://medium.com/@danrobinson/ETHereum-is-a-dark-forest-ecc5f0505dff

[3]: https://medium.com/flashbots

[4]: https://medium.com/flashbots/frontrunning-the-mev-crisis-40629a613752

[5]: https://www.**.com/watch?v=EdXhL6VR0mU

[6]: https://github.com/Defi-Cartel/沙门氏菌

[7]: https://taichi.net/

文章标题:趋势:MeV活动在以太坊网络中蓬勃发展

文章链接:https://www.btchangqing.cn/232732.html

更新时间:2021年04月14日

本站大部分内容均收集于网络,若内容若侵犯到您的权益,请联系我们,我们将第一时间处理。