1、 活动概述

北京时间2021年3月9日消息,根据[beosin eagle eye]的舆论监测,去中心化交易所Dodo上的wcres/USDT基金池似乎遭到黑客攻击,转移了价值近98万美元的包装CRES(wcres)和价值近114万美元的USDT。根据渡渡鸟的官方回复,该小组目前正在调查。

原文链接如下:

https://www.odai.com/newslasks/235047.html

图1;

成都博信安保团队立即对事件启动安保应急响应,并对事件细节进行梳理,以供参考。其实,事件本身并不复杂,其攻击过程也非常简单。不过,由于事件涉及“闪电贷”、“复出攻击”等热点话题,成都链安认为有必要对此事件发声。

2、 事件分析

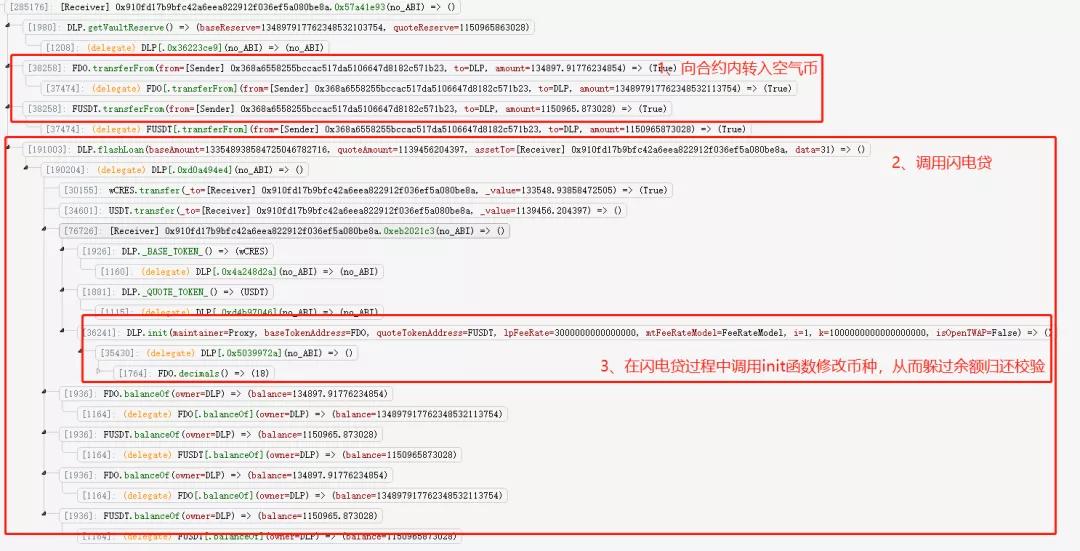

此事件的主要原因是契约的init函数没有受到限制,因此攻击者有权调用它,如图2所示

图2

经过分析,攻击者利用渡渡鸟合同中提供的闪电贷款工具,首先向合同中转移了两种航空货币。随后,一笔闪贷交易启动。在事务结束之前,调用contract的init函数将货币指向air货币,从而避免了flash loan的返回验证,如图3所示。

图3

3、 安全建议

成都链安团队认为,事件并不复杂,但值得敲响警钟,引起广大项目方的关注。具体来说,首先,Dodo的lightning loan函数做了重入检查,而init函数没有添加重入检查,这就导致了类似的重入攻击。

此外,结合成都连锁安全审计团队以往的安全审计经验,由于代码的复杂性不断增加,模块化程度也在不断提高。尽管许多项目方使用init函数进行管理,但需要提醒的是init函数只是一个普通函数。我们呼吁广大项目方和开发者予以关注。记住,不要把名字“init”错当成一个电话。

同时,我们建议,在日常安全防护中,项目方还需要做好安全加固工作,不做细节;通过第三方安保公司专业力量的帮助,采用“形式验证与人工审核”相结合的综合审核方法,实现项目的全面保驾护航。

文章标题:渡渡鸟攻击分析:举起“石头”砸自己的脚?

文章链接:https://www.btchangqing.cn/207010.html

更新时间:2021年03月09日

本站大部分内容均收集于网络,若内容若侵犯到您的权益,请联系我们,我们将第一时间处理。